Trojan

Belum tahu apa itu Trojan? Ketahui semua informasi tentang Trojan hanya di Kamus IT Techbuddy, mulai dari definisi, pengertian, fungsi, dan lain sebagainya

Pengertian Trojan

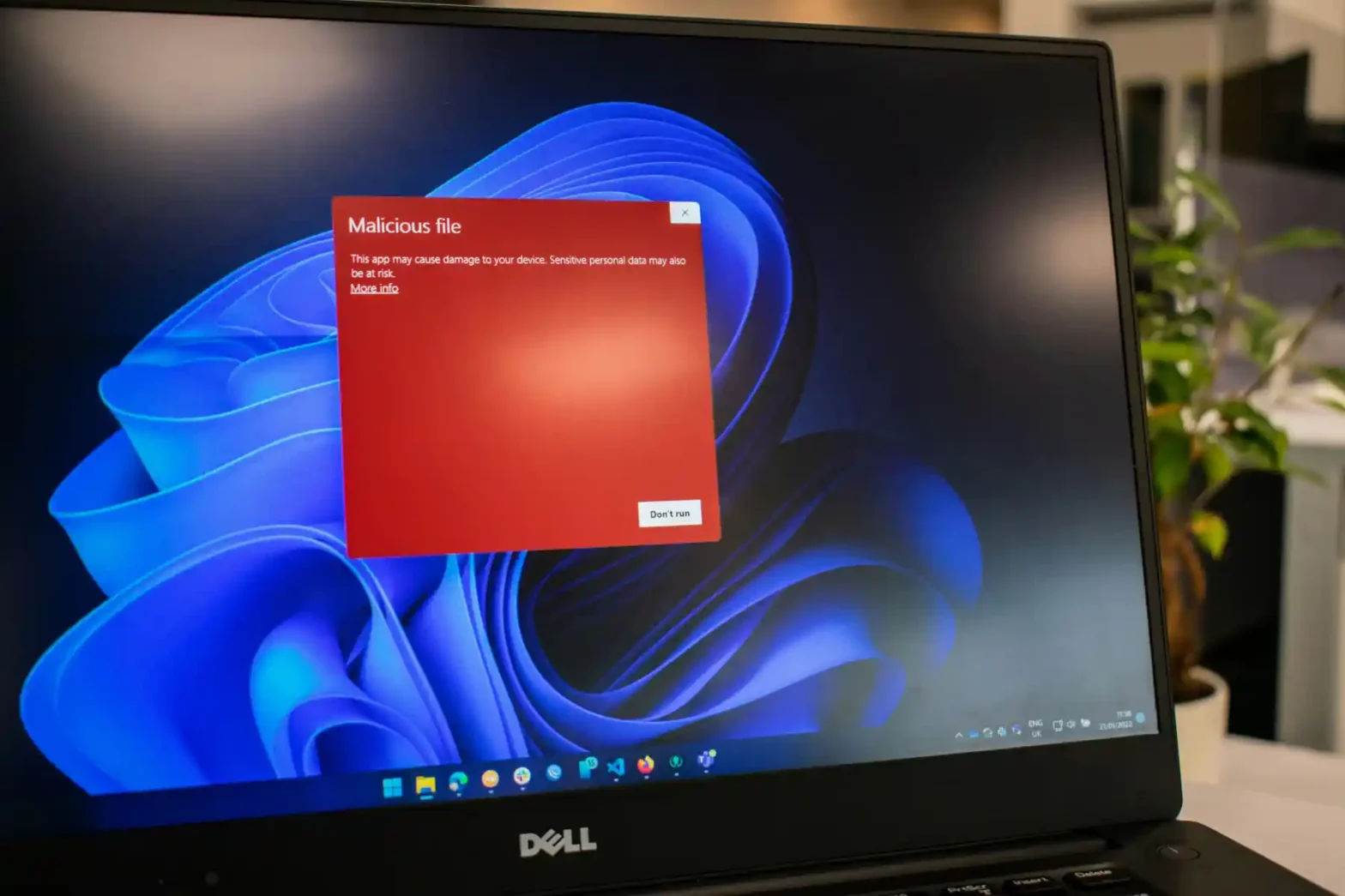

Trojan adalah jenis malware yang dapat menyamar sebagai software yang sah. Nama “Trojan” berasal dari kisah Kuda Troya yang terkenal dalam mitologi Yunani, dimana para prajurit menyembunyikan diri mereka dalam sebuah kuda kayu untuk menyerang kota Troya dari dalam.

Dalam konteks digital, Trojan bekerja dengan cara yang serupa. Software yang tampak legit, seperti aplikasi atau file yang terlihat bermanfaat, bisa jadi adalah ‘kuda kaya’ yang menyembunyikan malware.

Setelah Trojan ini berhasil masuk ke dalam sistem, ia akan mengaktifkan dirinya dan dapat melakukan berbagai aksi berbahaya, seperti mencuri data, memonitor aktivitas pengguna, hingga menginstall software berbahaya lainnya.

Ada berbagai jenis Trojan dengan spesialisasi berbeda. Beberapa fokus pada pencurian data keuangan, sementara yang lain mungkin dirancang untuk membuat backdoor di sistem kamu sehingga penyerang dapat mengakses sistem kapan saja.

Kemampuan adaptasi dan penyamarannya yang canggih menjadikan Trojan salah satu ancaman paling berbahaya dalam dunia siber.

Perbandingan antara malware jenis ini dengan kuda Troya bukan tanpa alasan. Sama seperti kuda kayu yang digunakan sebagai alat penyusupan oleh tentara Yunani, Trojan dalam dunia digital juga menggunakan taktik penyamaran.

Tujuannya adalah untuk mengelabui pengguna agar mengunduh dan menjalankan program tersebut, mengira bahwa itu adalah software yang aman dan bermanfaat.

Kunci dari kesuksesan Trojan terletak pada kemampuannya untuk menyembunyikan niat sebenarnya di balik fasad yang meyakinkan. Dengan demikian, pengguna yang tidak curiga akan menginstalnya tanpa menyadari bahwa mereka baru saja memberikan akses kepada penyerang untuk menginfeksi dan mengontrol sistem atau perangkat mereka.

Dampak Trojan

Dampak Trojan pada gadget tidak bisa dianggap remeh. Setelah berhasil menginfeksi sistem, Trojan dapat melakukan berbagai aktivitas berbahaya yang sangat merugikan pengguna.

Pertama, pencurian data pribadi dan keuangan. Dengan akses yang diberikan kepada Trojan, penyerang bisa mencuri informasi sensitif seperti kata sandi, nomor kartu kredit, dan data pribadi lainnya.

Selain itu, Trojan juga bisa digunakan untuk menginstal malware lainnya, seperti ransomware, yang dapat mengenkripsi file-file penting dan meminta tebusan.

Trojan juga seringkali digunakan untuk membuat botnet, jaringan perangkat yang terinfeksi yang dapat digunakan untuk melakukan serangan DDoS (Distributed Denial of Service) atau menyebarkan spam.

Kamu harus waspada dan selalu memastikan sumber unduhan software. Jangan sembarangan mengklik tautan atau mengunduh file dari sumber yang tidak dikenal. Selalu gunakan antivirus yang terpercaya dan pastikan sistem operasi serta aplikasi kamu selalu diupdate.

Jenis Trojan dan Fungsinya

Dalam dunia keamanan siber, Trojan tidak hanya satu jenis, melainkan memiliki berbagai varian dengan fungsi dan tujuan yang berbeda-beda. Berikut ini adalah beberapa jenis Trojan yang paling umum:

- Trojan Banker: Jenis ini dirancang khusus untuk mencuri data keuangan, seperti informasi login perbankan online dan detail kartu kredit. Trojan Banker biasanya menargetkan pengguna melalui phishing atau situs web palsu yang menyerupai bank atau layanan keuangan.

- Trojan DDoS (Distributed Denial of Service): Trojan ini digunakan untuk melancarkan serangan DDoS, di mana banyak sistem yang terinfeksi digunakan untuk membanjiri server atau situs web target dengan lalu lintas yang berlebihan, menyebabkannya tidak dapat diakses.

- Trojan Downloader: Trojan ini bertugas mengunduh dan menginstal versi baru dari malware, termasuk varian Trojan lainnya, ke dalam sistem yang terinfeksi. Ini sering dilakukan tanpa sepengetahuan atau persetujuan dari pengguna.

- Trojan Ransomware: Varian ini mengenkripsi data pada sistem yang terinfeksi dan menuntut tebusan untuk dekripsi. Ini adalah salah satu bentuk Trojan yang paling merusak dan dapat menyebabkan kerugian data yang signifikan.

- Trojan Remote Access (RAT): RAT memberikan kontrol penuh atas sistem yang terinfeksi kepada penyerang. Dengan akses ini, penyerang dapat mencuri data, memata-matai pengguna, atau menggunakan sistem untuk tujuan berbahaya lainnya.

- Trojan SMS: Jenis ini lebih sering menargetkan perangkat mobile, mengirim pesan SMS dari perangkat yang terinfeksi ke nomor premium, sehingga menimbulkan biaya tambahan untuk pengguna tanpa sepengetahuan mereka.

- Trojan Spy: Seperti namanya, Trojan ini bertujuan untuk memata-matai pengguna. Ini bisa mencakup pencatatan ketukan keyboard (keylogging), pencurian screenshot, atau pencurian file dan data lainnya.

- Trojan Mailfinder: Jenis ini dirancang untuk mencuri alamat email yang tersimpan di komputer yang terinfeksi. Alamat-alamat ini kemudian sering digunakan untuk kampanye spam atau phishing.

Mekanisme Serangan Trojan pada Perangkat

Serangan Trojan pada perangkat digital merupakan sebuah proses yang canggih dan seringkali tersembunyi. Proses ini dimulai saat pengguna mengunduh dan menjalankan file atau aplikasi yang terinfeksi.

Ini mungkin terjadi melalui email phishing, unduhan dari situs web yang tidak aman, atau melalui perangkat lunak yang telah dikompromikan.

Setelah diaktifkan, Trojan akan melakukan beberapa langkah untuk mengamankan posisinya di dalam sistem. Langkah pertama biasanya adalah mencoba untuk menghindari deteksi.

Ini dilakukan dengan mengubah kode atau strukturnya, atau dengan menonaktifkan atau menghindari software keamanan yang ada di perangkat.

Selanjutnya, Trojan mungkin menciptakan backdoor di sistem. Backdoor ini memungkinkan penyerang untuk mengakses sistem secara remote tanpa diketahui oleh pengguna atau software keamanan.

Dari sini, penyerang bisa melakukan berbagai aksi, seperti mencuri data, menginstal malware lain, atau menggunakan perangkat sebagai bagian dari botnet.

Salah satu aspek paling berbahaya dari Trojan adalah kemampuannya untuk melakukan aksi tanpa perlu interaksi lebih lanjut dari pengguna. Setelah sistem terinfeksi, penyerang dapat secara aktif mengontrol perangkat atau secara pasif mengumpulkan data.

Untuk melindungi perangkat dari serangan Trojan, sangat penting untuk selalu menggunakan software keamanan yang up-to-date, berhati-hati saat mengunduh file atau aplikasi dari internet, dan waspada terhadap email atau pesan yang mencurigakan.

Selain itu, penting juga untuk menjaga agar sistem operasi dan semua aplikasi selalu diperbarui dengan patch keamanan terbaru.

Cara Pencegahan Penyerangan Trojan

Mencegah penyerangan Trojan merupakan langkah krusial dalam menjaga keamanan data dan sistem kamu. Berikut adalah beberapa langkah teknis untuk mencegah penyerangan Trojan:

- Gunakan Software Antivirus dan Anti-Malware yang Terpercaya: Memiliki dan memperbarui secara teratur software antivirus dan anti-malware adalah langkah pertama dan paling penting. Software ini dapat mendeteksi dan menghilangkan Trojan sebelum mereka menyebabkan kerusakan.

- Pembaruan Sistem dan Software: Pastikan sistem operasi dan semua software yang digunakan selalu diperbarui. Pembaruan ini seringkali mencakup patch untuk keamanan yang dapat mencegah eksploitasi oleh malware seperti Trojan.

- Hati-Hati dengan Email dan Lampiran: Jangan membuka email atau lampiran dari sumber yang tidak dikenal atau mencurigakan. Phishing adalah metode umum yang digunakan oleh penyerang untuk menyebarkan Trojan.

- Gunakan Firewall: Firewall dapat membantu melindungi jaringan kamu dari serangan luar. Pastikan firewall selalu aktif dan dikonfigurasi dengan benar.

- Edukasi Pengguna: Meningkatkan kesadaran tentang keamanan siber di antara pengguna adalah penting. Pengguna harus mengetahui risiko dan cara mengidentifikasi email atau tautan yang mencurigakan.

- Gunakan Manajemen Kata Sandi yang Kuat: Menggunakan kata sandi yang kuat dan unik untuk setiap akun serta mengubahnya secara berkala dapat membantu mengurangi risiko keamanan.

- Backup Data Secara Teratur: Membuat backup data secara teratur dapat meminimalisir kerugian data jika sistem terinfeksi oleh Trojan.

- Hindari Menggunakan Software Bajakan: Software bajakan seringkali mengandung malware, termasuk Trojan. Selalu gunakan software lisensi resmi.

- Gunakan Pengaturan Privasi dan Keamanan pada Browser: Pengaturan ini dapat membantu mencegah skrip jahat dan iklan yang mungkin mengandung Trojan.

- Jaringan yang Aman: Gunakan VPN (Virtual Private Network) ketika mengakses jaringan publik dan pastikan jaringan rumah atau kantor kamu aman.

Dengan mengikuti langkah-langkah ini, kamu dapat secara signifikan mengurangi risiko terinfeksi Trojan dan menjaga keamanan sistem dan data kamu. Ingat, pencegahan adalah kunci utama dalam melindungi diri dari ancaman siber.

Cara Menghapus Trojan dari Sistem

Jika sistem kamu sudah terinfeksi oleh Trojan, penting untuk segera mengambil langkah-langkah untuk menghapusnya. Berikut adalah cara rinci dan teknis untuk menghapus Trojan:

- Diskoneksikan dari Jaringan: Sebagai langkah awal, putuskan koneksi internet untuk mencegah Trojan mengirim data atau mengunduh lebih banyak malware.

- Gunakan Safe Mode: Mulai ulang sistem kamu dalam Safe Mode. Di Windows, kamu bisa melakukannya dengan menekan F8 saat sistem sedang booting. Safe Mode membatasi jumlah program yang berjalan, sehingga memudahkan identifikasi dan penghapusan Trojan.

- Jalankan Software Antivirus: Lakukan scan penuh sistem dengan menggunakan software antivirus yang terpercaya. Ikuti instruksi yang diberikan oleh software untuk menghapus atau mengkarantina file yang terinfeksi.

- Gunakan Tools Pembersihan Malware Khusus: Jika antivirus gagal mengidentifikasi atau menghapus Trojan, gunakan tools pembersihan malware khusus yang dirancang untuk mengatasi jenis infeksi tertentu.

- Periksa Startup Programs dan Registry: Buka System Configuration (msconfig) dan periksa daftar program yang dijalankan saat startup. Hapus entri yang mencurigakan. Selain itu, gunakan Registry Editor untuk mencari dan menghapus entri registry yang dibuat oleh Trojan.

- Hapus Sistem Restore Points: Trojan dapat bersembunyi di dalam restore points. Hapus semua restore points yang ada dan buat yang baru setelah sistem dibersihkan.

- Perbarui Software dan Sistem Operasi: Setelah menghapus Trojan, perbarui semua software dan sistem operasi untuk memastikan semua celah keamanan telah ditutup.

- Ubah Semua Kata Sandi: Setelah infeksi, ada kemungkinan Trojan telah mencuri kata sandi. Ubah semua kata sandi, terutama yang berkaitan dengan keuangan dan email.

- Backup Data Secara Berkala: Setelah membersihkan sistem, buatlah backup data secara berkala untuk mencegah kehilangan data di masa depan.

- Konsultasi dengan Profesional: Jika kamu tidak yakin atau kesulitan dalam menghapus Trojan, jangan ragu untuk meminta bantuan profesional.

Langkah-langkah ini dapat membantu kamu menghilangkan Trojan dari sistem dan mencegah infeksi di masa depan. Penting untuk selalu waspada dan mengambil tindakan pencegahan agar sistem kamu tetap aman.

Kasus Penyerangan Trojan Populer

Dalam artikel kali ini, kita akan membahas dua kasus penyerangan Trojan yang terkenal di dunia, yaitu Emotet dan WannaCry.

1. Emotet

Emotet, dikenal sebagai salah satu malware paling berbahaya, pertama kali terdeteksi pada tahun 2014. Ini adalah jenis Trojan yang menargetkan bank dan institusi kesehatan.

Kasus yang paling mencolok adalah pada tahun 2018 ketika Emotet menginfeksi rumah sakit Fürstenfeldbruck di Jerman, menyebabkan 450 komputer harus dimatikan.

Cara penyebaran Emotet unik, yaitu melalui email phishing yang mengandung dokumen Word, membuatnya tampak seolah-olah dikirim dari sumber yang terpercaya.

2. WannaCry

WannaCry, yang meledak pada Mei 2017, merupakan ransomware yang menyerang komputer dengan sistem operasi Windows. Serangan ini menjangkit sekitar 300 ribu komputer di seluruh dunia.

Penyerang diduga menggunakan EternalBlue, sebuah eksploitasi yang awalnya milik Badan Keamanan Nasional Amerika Serikat dan bocor oleh grup yang disebut The Shadow Broker.

WannaCry mengenkripsi file di komputer korban, membuatnya tidak dapat diakses kecuali dengan membayar tebusan dalam bentuk Bitcoin.

Kedua kasus ini merupakan contoh nyata dari bagaimana Trojan dapat menimbulkan kerugian yang signifikan, tidak hanya dari segi finansial tetapi juga operasional.